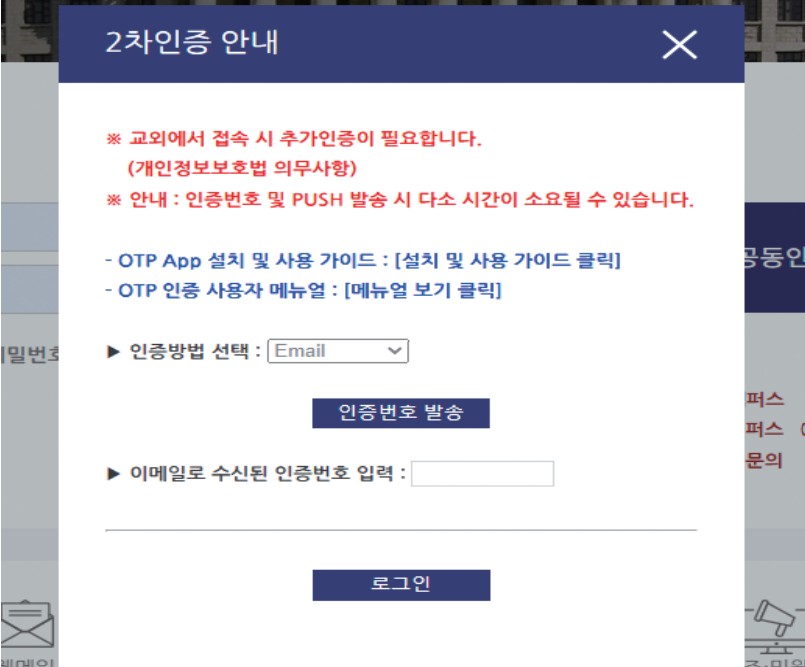

▲인포21 학생 대상 2차 인증이 도입으로 교외에서 접속하는 학생들은 휴대폰, 이메일 또는 OTP를 통한 추가 인증 절차를 거쳐야 한다.(사진=인포21 홈페이지 화면 캡쳐)

지난 2월 12일 인포21을 대상으로 한 공격으로 학생 89명의 개인정보가 외부에 노출된 사실이 확인됐다. 정보처는 보안 강화를 위해 교외 접속 시 2차 인증을 통한 본인 확인 절차를 추가했다.

공격은 ‘크리덴셜 스터핑(Credential Stuffing)’ 방식으로 이뤄졌다. 크리덴셜 스터핑은 여러 웹사이트에서 동일한 아이디와 비밀번호를 반복 사용하는 이용자의 특성을 악용한 것으로, 다크웹 등에서 불법적으로 수집된 계정 정보를 이용해 로그인을 시도하는 방식이다.

정보처는 지난 12일 오후 2시 35분경 한 학생의 신고를 통해 이를 처음 인지했다고 밝혔다. 정보기획팀 최효승 주임은 “전체 공격 시도는 373회에 달했고, 이 중 89개 계정에서 로그인이 실제로 성공했다”며 “학생의 신고로 확인된 말레이시아 IP를 포함해 로그인을 시도한 해외 IP 5개를 즉시 차단했다”고 밝혔다.

▲이름 ▲사진 ▲학번 ▲학과 ▲학적 상태 등 기본정보가 노출된 학생이 56명, ▲주소 ▲전화번호 ▲이메일 등 상세 정보까지 노출된 학생은 33명으로 파악됐다. 최 주임은 “교육부 사이버안전센터, 개인정보보호포털 등에 개인정보침해 신고를 한 상황”이라 말했다.

이어 “보안장비 및 전산자원의 접근 분석과 포털, 인포21 로그인 및 액션 로그 분석을 시행했다”며 “피해 계정의 인포21 패스워드를 초기화하고 해당자에게 개별 통지했다”고 설명했다.

정보처는 추가 피해를 막기 위해 현재 외부망에서 인포21 접속 시 2차 인증 대상을 기존 교직원에서 학생까지 확대한 상태다. 2차 인증은 ▲휴대폰 ▲이메일 ▲OTP(일회용 비밀번호) 인증 중 원하는 방식을 선택할 수 있으며, 기존 ID/PW 로그인 방식에 선택한 2차인증 방식으로 본인 확인하는 절차가 추가된다.

이는 교외에서 포털 접속 시에만 적용된다. 최 주임은 “2차 인증을 교내 접속까지 확대할 계획은 아직 없으나, 비밀번호 관리 및 2차 인증 방식 등에 대해서 추가로 검토하여 향후 정책을 만들 것”이라고 말했다.

불특정 사이트에서 유출된 계정 정보를 이용한 로그인 시도는 다른 사이트에서 사용하지 않는 비밀번호로 변경만 해도 방지할 수 있다. 그러나 지난 23일 16시 기준, 재학생 인포21 비밀번호 변경 비율은 24%에 그친 것으로 나타났다.

정보처는 개인정보 보호를 위해 ▲일반 사이트와 구별되는 고유 비밀번호 사용 ▲최소 6개월 주기의 비밀번호 변경 ▲영문 대소문자·숫자·특수문자를 혼합한 8자리 이상 비밀번호 설정 ▲웹메일 비밀번호와 분리 운영 등 보안 수칙 준수를 당부했다.

등록된 댓글이 없습니다.

- 1

- 2

- 3

- 4

- 5